CertiK révèle tous les détails de l’escroquerie “Monkey Drainer”

Le dernier rapport publié par la plateforme de sécurité CertiK a révélé l’existence de deux individus à l’origine d’une escroquerie de plusieurs millions de dollars. Cependant, le partenariat entre ces deux personnes semble être difficile.

Le rapport explique qu’un “certain nombre” d’escrocs ont utilisé un kit de phishing connu sous le nom de “Monkey Drainer” au cours des deux derniers mois. Ce type d’escroquerie utilise la technique appelée “ice phishing“, destinée à tromper les utilisateurs pour qu’ils donnent aux fraudeurs un accès complet à leurs fonds.

Suite à un incident survenu en novembre 2022, deux portefeuilles utilisés par deux escrocs dans ce type de fraude ont été découverts : il s’agirait de deux individus prénommés Zentoh et Kai.

La plateforme a déclaré ce qui suit ,

“Notre enquête a déterminé avec un haut degré de probabilité que Zentoh et Kai étaient derrière un faux site Porsche NFT. Ce site, qui utilisait l’outil Monkey Drainer, a été actif pendant environ deux semaines au cours du mois de novembre 2022.”

Le site peut toujours être consulté via web.archive. On peut y lire que “pour la première fois dans l’histoire, Porsche offre une collection originale de croquis à main levée sous forme de NFT dans une création publique gratuite disponible à partir du 11.11.22.”

Ne faites pas confiance à votre complice

Pendant la période où le site a été promu en ligne, en particulier sur Twitter par des utilisateurs et des bots, de nombreuses personnes ont averti que le projet pourrait être une arnaque, un utilisateur signalant que le site Web lui avait demandé la permission de dépenser ses wrapped Bitcoin (WBTC), selon le rapport. Bien que la demande a été refusée, les utilisateurs ont tout de même perdu leurs fonds.

Selon CertiK,

“Une victime de ce portefeuille frauduleux a perdu 4,3 millions de dollars en une seule transaction. Il s’agit de l’une des pertes les plus importantes liées à un exploit de type ice phishing”.

Les fonds ont été rapidement transférés vers un autre portefeuille, échangés contre le stablecoin DAI, puis transférés à nouveau.

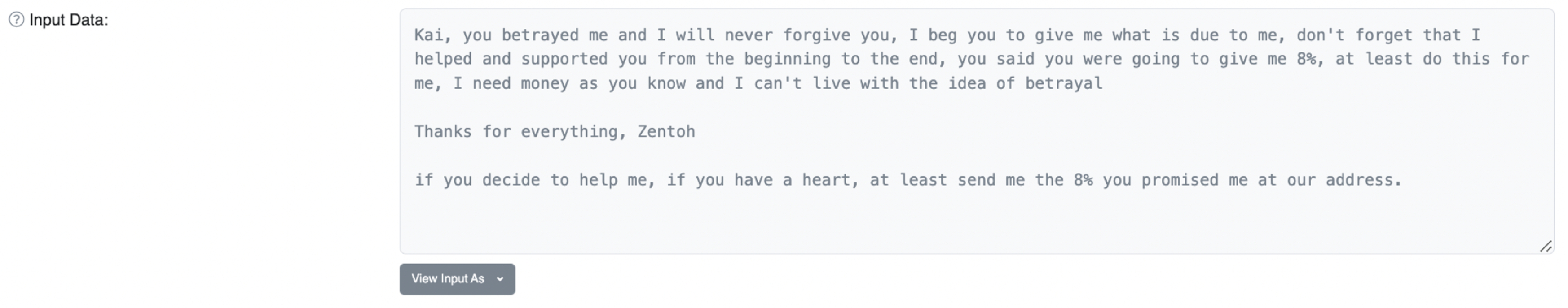

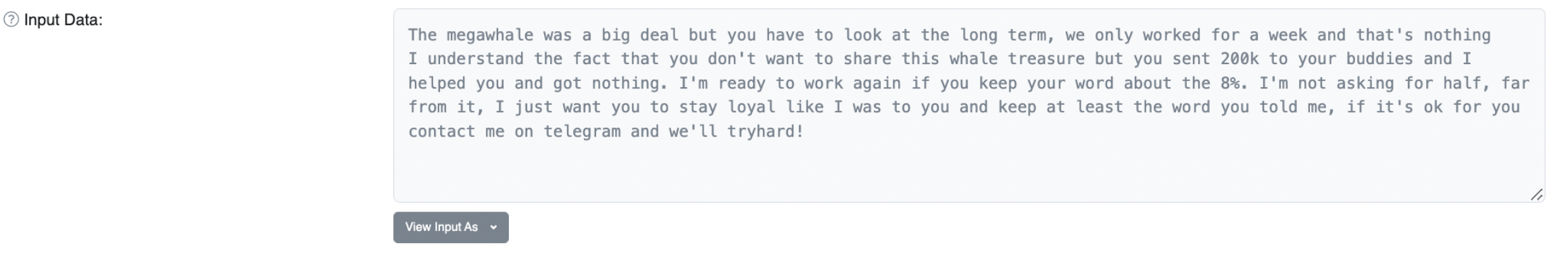

La victime aurait essayé de contacter l’attaquant pour récupérer son argent, mais n’a obtenu qu’une réponse inutile en russe en retour. Cependant, un autre message sur la chaîne, cette fois en anglais, a été envoyé à l’escroc indiquant que Kai aurait apparemment abusé de la confiance de Zentoh, et aurait déplacé les fonds de leur portefeuille commun vers un autre sur lequel Zentoh n’avait aucun contrôle.

L’étau se resserre autour de Zentoh et Kai

Un autre message sur la chaîne suggère que tous les détails autour de l’escroquerie ont été discutés sur Telegram.

Lorsque CertiK a recherché “Zentoh” sur Telegram, une correspondance exacte a été trouvée : il s’agit d’un compte “identifié comme dirigeant un groupe Telegram vendant des kits de phishing aux escrocs”. La personne se décrit comme “PDG” de la chaîne NFT/Crypto drainer. La chaîne proposait même un tutoriel sur le fonctionnement des portefeuilles de drainage.

Notamment,

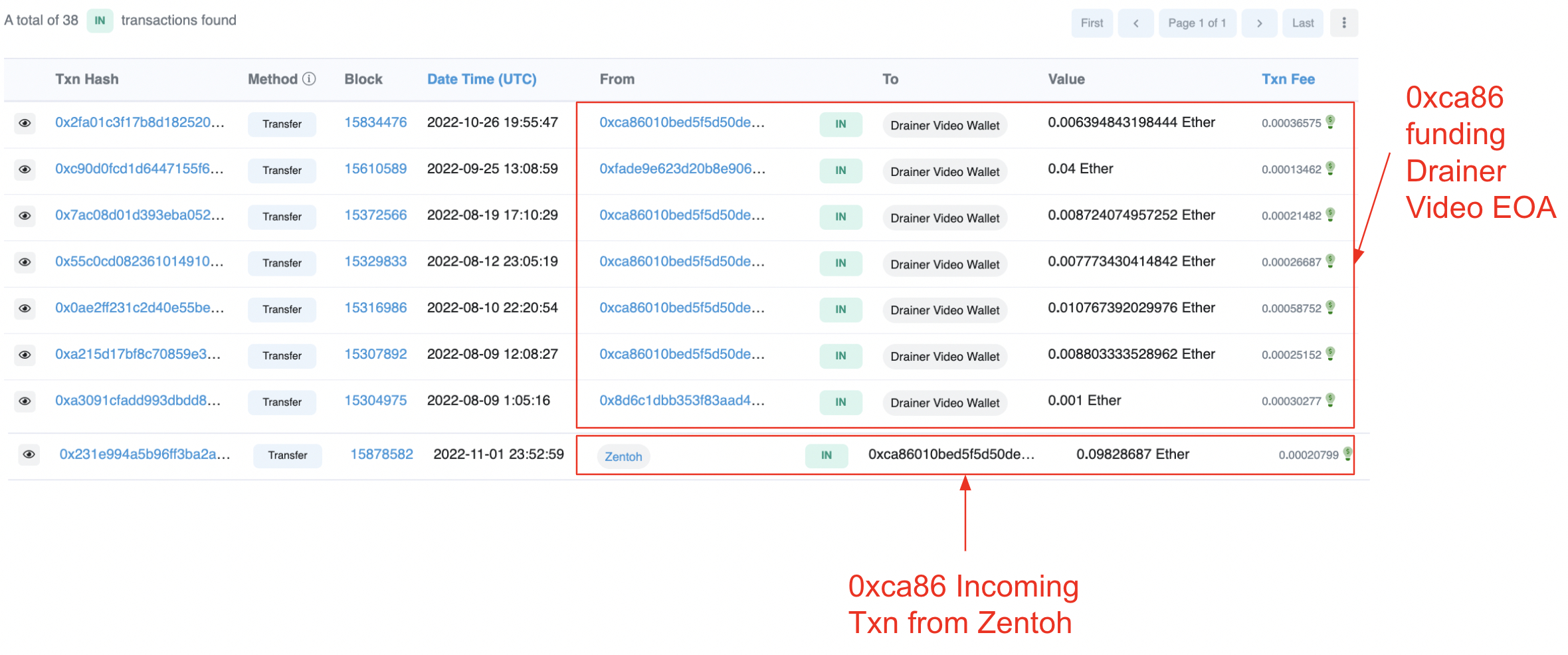

“Lorsque nous analysons le portefeuille fourni dans la vidéo de démonstration, nous découvrons une connexion claire entre celui-ci et le portefeuille utilisé par Zentoh pour communiquer avec Kai.”

Et ce n’est pas tout. Selon CertiK,

“Les deux escrocs ont un lien direct avec certains des plus grands portefeuilles d’escroquerie de Monkey Drainer.”

Un autre pseudonyme pour Zentoh

Zentho pourrait également être derrière l’utilisateur TecOnSellix. Il s’agit d’un utilisateur de Telegram que le chercheur en sécurité PhantomXSec avait identifié sur Twitter comme un vendeur du kit de phishing Monkey Drainer. TecOnSellix est également répertorié comme contact dans le groupe Telegram de NFT/Crypto Drainers mentionné ci-dessus.

Selon CertiK,

“TecOnSellix et Zentoh peuvent être la même personne, et 0x32Moon pourrait potentiellement être ajouté à cette liste. TecOnSellix est répertorié comme le propriétaire de la chaîne Telegram Crypto Drainers (…)”

CertiK poursuit en disant que parmi les comptes sur GitHub portant le nom de “TecOnSellix”, Berrich36 se distingue :

“Nous avons identifié un certain nombre de comptes attribués à l’utilisateur GitHub “Berrich36″. Si les liens entre ces comptes sont légitimes et ne constituent pas une erreur, nous pensons pouvoir établir un lien avec l’identité réelle de Berrich36, qui semble être un ressortissant français résidant en Russie.”

CertiK a conclu que Kai était un nouveau venu dans l’opération au moment du vol de 4,3 millions de dollars, et que Zentoh est un “membre clé” dans la distribution d’outils de drainage de portefeuilles qui rendent simple et facile pour les acteurs malveillants de voler des actifs de la communauté Web3.

Cryptonews.com a tenté de contacter Berrich36 pour un commentaire. Si cette personne souhaite répondre aux accusations, nous aimerions également l’entendre.